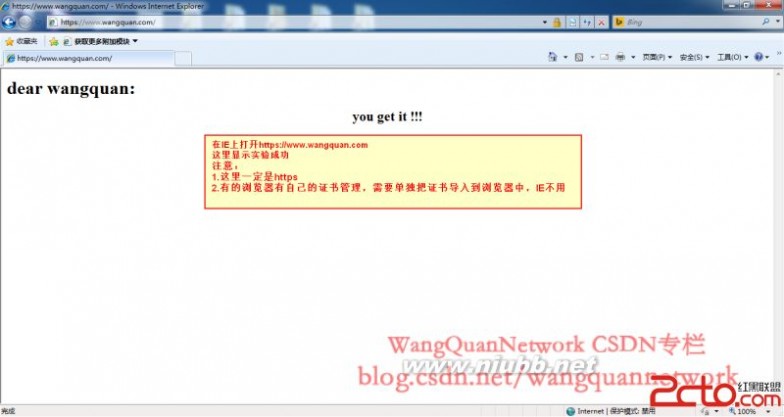

一 : CA认证实现

1.实验概念:

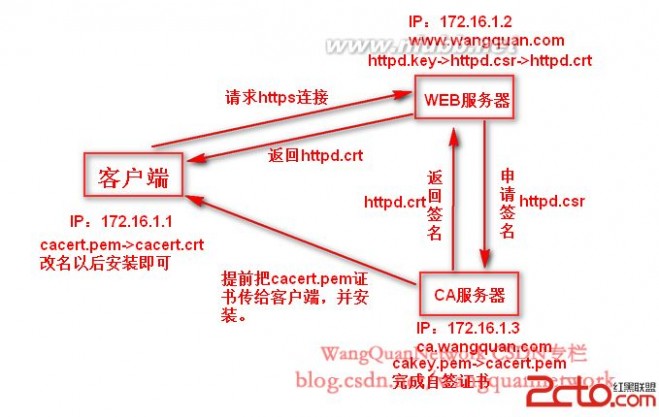

在我们访问一些金融等安全性较高网站时,都不再是普通的http连接,而是https连接,这个s就代表这个通讯是加密的,这是就需要CA机构来颁布数字证书来验证WEB服务器的正确性。这个数字证书为实现双方安全通信提供了电子认证。在因特网、公司内部网或外部网中,使用数字证书实现身份识别和电子信息加密。数字证书中含有公钥对所有者的识别信息,通过验证识别信息的真伪实现对证书持有者身份的认证。

2.实验原理

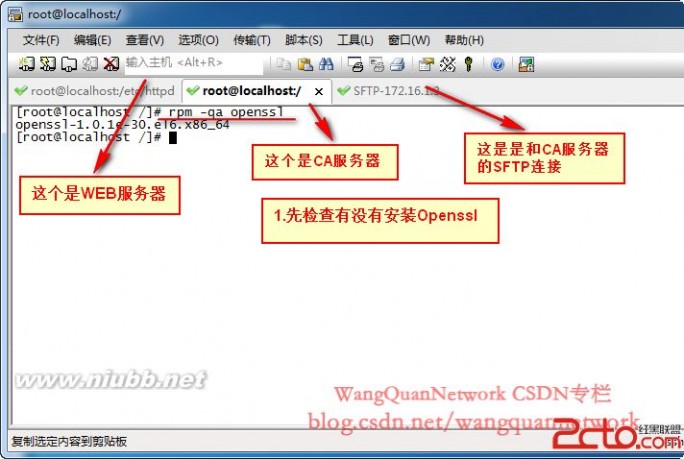

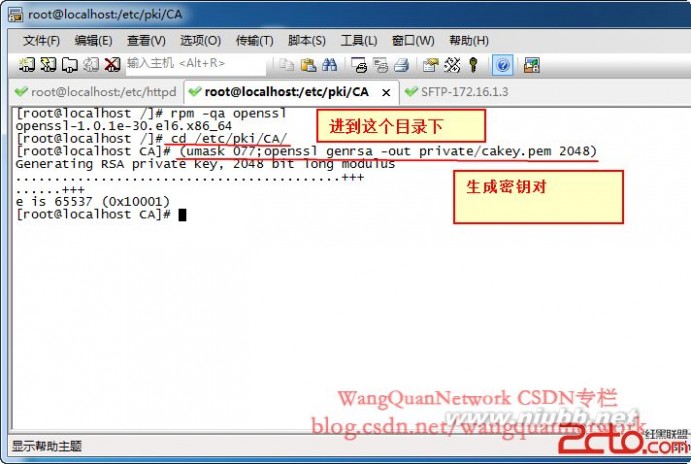

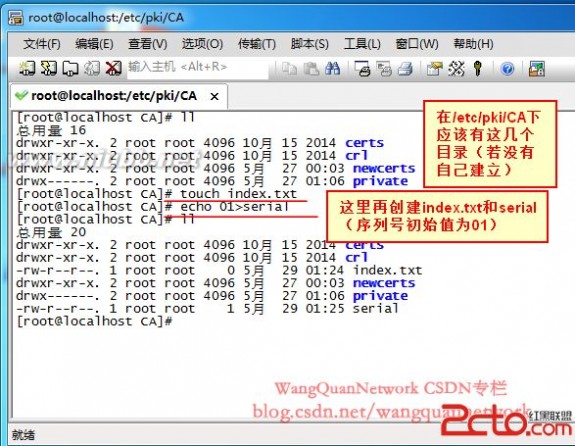

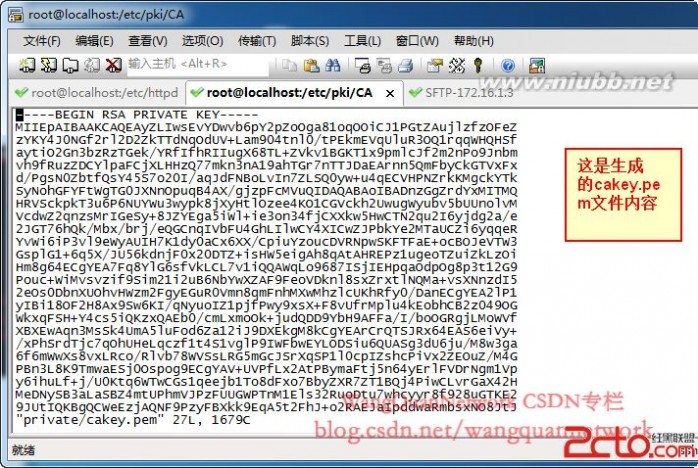

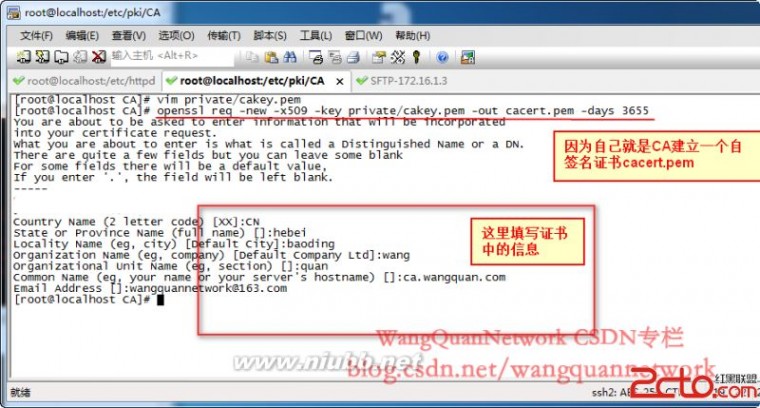

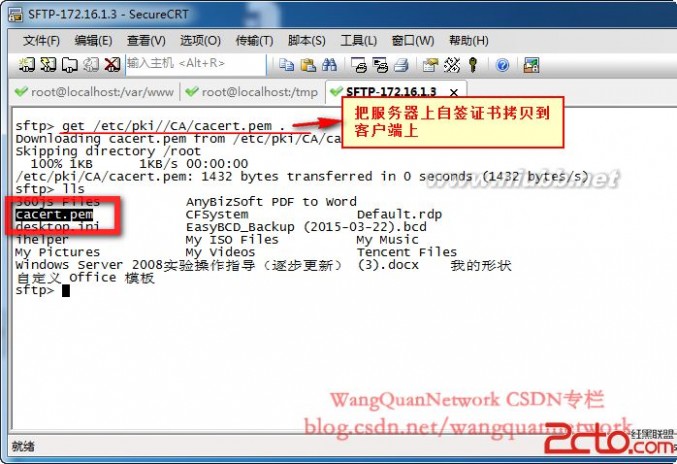

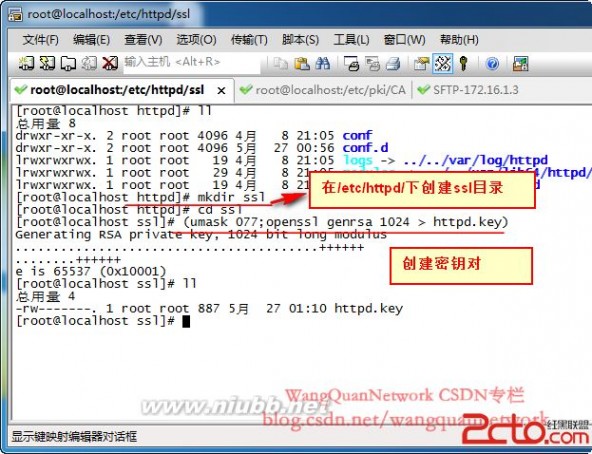

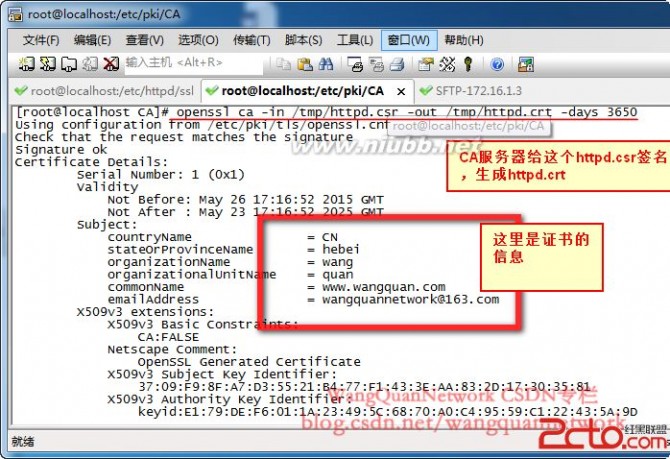

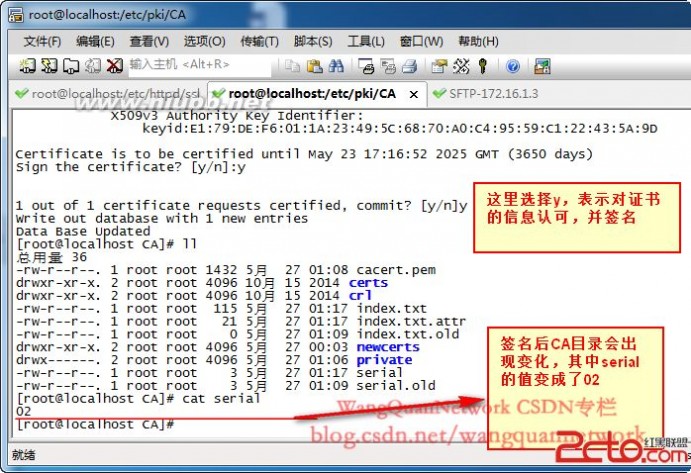

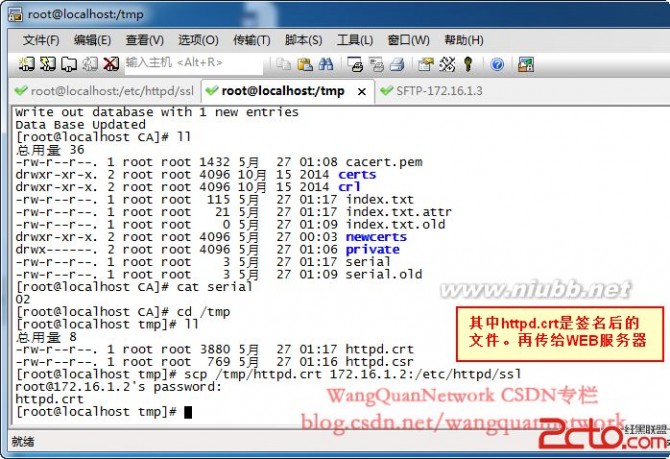

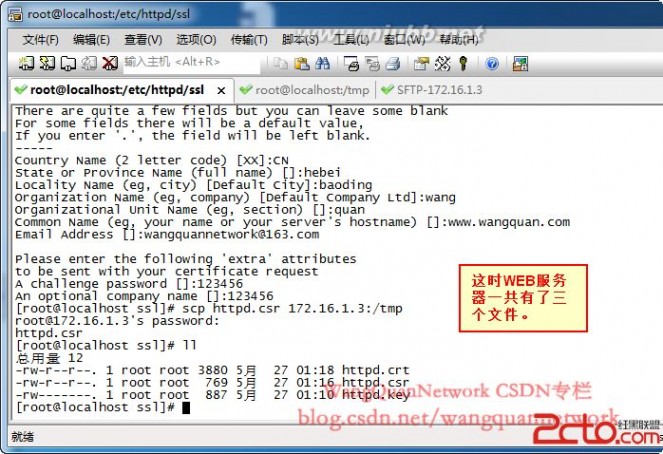

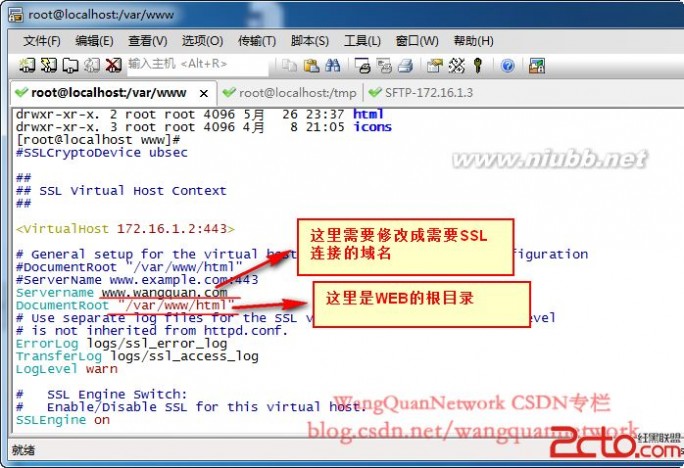

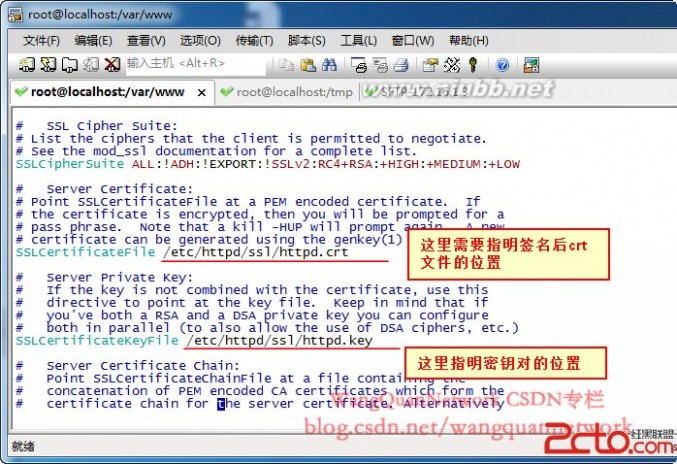

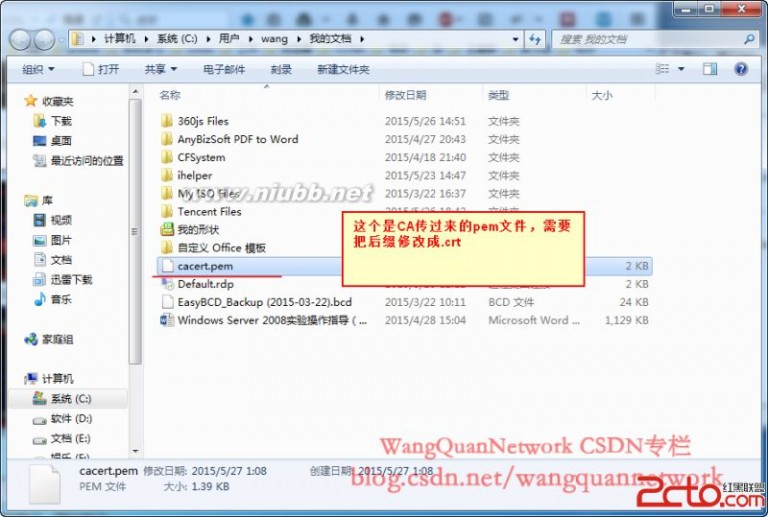

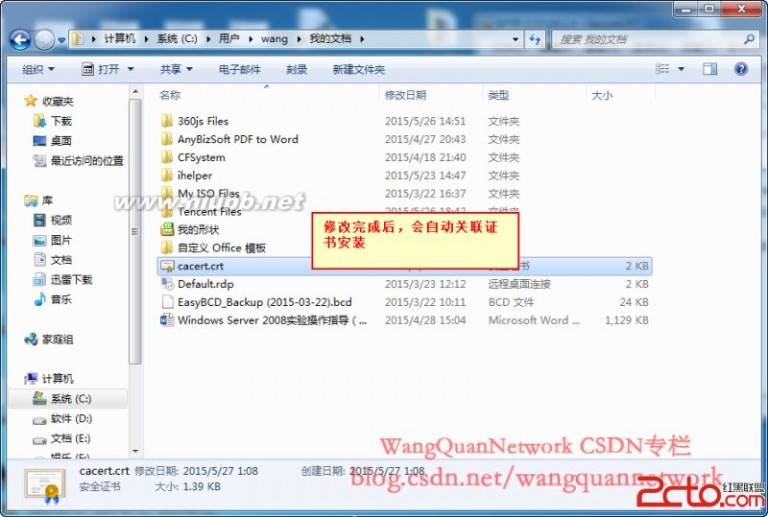

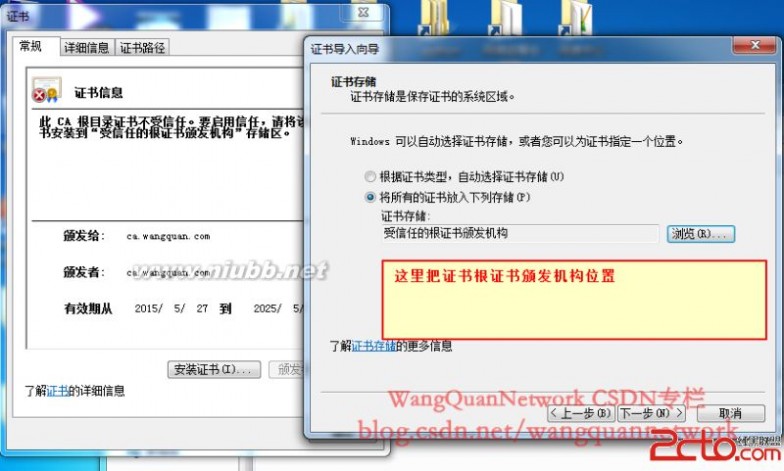

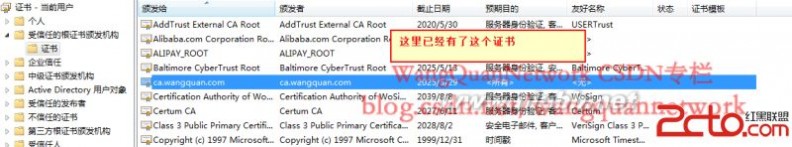

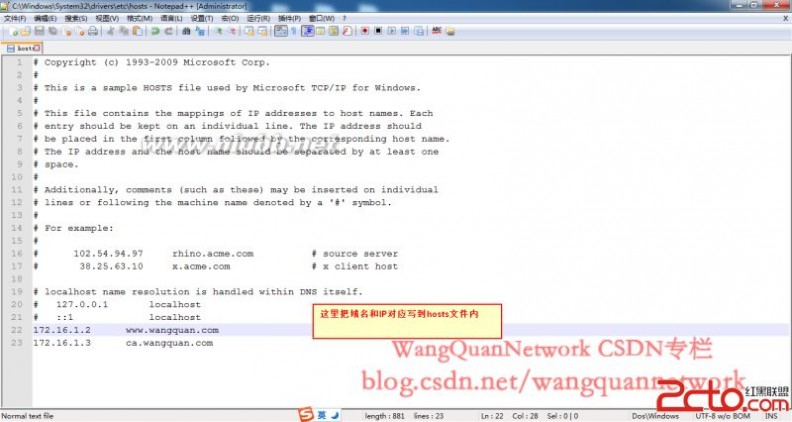

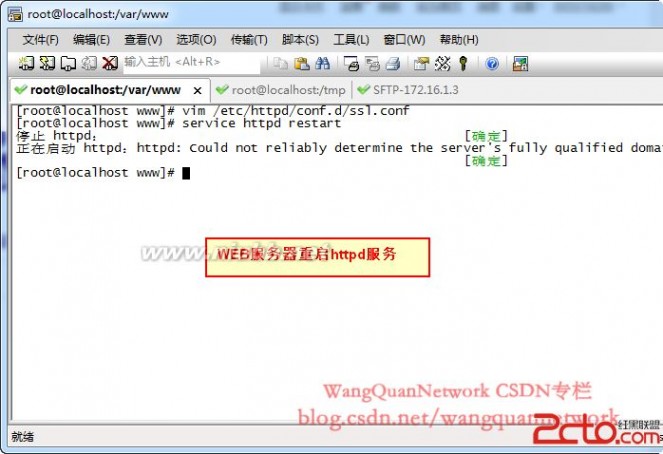

3.具体过程:

注意:以上内容均为原创作品 转载请注明出处http://blog.csdn.net/wangquannetwork/article/details/46147319

扩展:java实现ca认证 / ca认证 / ca认证是什么

二 : CA认证

2011年12月

公司简介

? 江苏省内唯一第三方认证服务机构——江苏省电子商务

证书认证中心

江苏省电子商务证书认证中心有限 责任公司(简称江苏CA),是经江苏 省人民政府批准,由江苏 省国家密码 管理局牵头组建,于2003年成立的第 三方PKI/CA数字认证中心,是经信息 产业部批准的全国性PKI/CA企业,是 江苏省唯一一家专门从事电子认证服务

、PKI/CA 应用服务、PKI/CA托管运营

服务和网络信任体系整体规划服务的专 业化信息安全技术与服务公司。

江苏CA的法律性和权威性

? CA的法律保证

《电子签名法》2005年4月1日开始实施,对于使用权威CA机构颁 发的数字证书、电子签名及相关技术产生的电子数据、电子文件 等承认其法律的有效性、权威性,与普通手写签名、盖章等具备 同样的法律效力,可以作为法律证据。

? 权威的CA机构资质

是获得工业和信息化部、国家密码管理局签发的电子认证服务许 可,符合国家电子认证服务许可规范的技术、人员和资源的专业 电子认证服务机构。

? 江苏CA资质

江苏省内唯一的数字认证机构 《电子认证服务使用密码许可证》资质 《电子认证服务许可证》资质 《管理体系认证证书》 ISO/IEC 27001

CA基本概念

证书颁发机构(CA)

? ? ? CA是PKI在实际应用中受信任的第三方实体 CA是网络应用信任的起点 CA可以向企业、个人、网络设备等需要表明和验证身份的实 体颁发数字证书

证书

Certificate Authority

注册权威机构(RA)

RA是验证和注册实体实际信息的权威机构; 用于在证书申请过程中注册和核实数字证书申请者的身份; 是CA的重要组成部分。 国密标准中规定的RA功能: ? 身份注册、名称指定 ? 信息审核、提交请求 ? 证书下载、传递密钥对

CA中心信任体系结构

CA 公开服务

RA

使用用户

注册用户

数字证书是什么

数字证书就是标志网络用户身份信息的一系列数据,用来在网 络通讯中识别通讯各方的身份,即要在Internet上解决“我是谁” 的问题,就如同现实中我们每一个

人都要拥有一张证明个人身份的身

份证或驾驶执照一样,以表明我们 的身份或某种资格。

数字证书结构

? 数字证书是CA最基本的组件

? 数字证书被发行给实体,担保实体 的网络应用身份

主体Alice 的证书

? 一张数字证书通过一个公钥和与之

对应的私钥来证明身份的唯一性

公钥

私钥

数字证书信息

? 数字证书的主要内容

持有者(Subject)标识 序列号 公钥(n,e) 有效期 签发者(Issuer)标识 CA的数字签名

身份证主要内容

姓名 身份证号码 照片 有效期 签发单位 签发单位盖章、防伪标志

现有数字证书介绍

双

密钥对

单密钥对

加密密钥对 签名密钥对

私钥

公钥

加密密钥 解密密钥 签名密钥 验证密钥 (公钥) (私钥) (私钥) (公钥)

国际数字证书

国密标准数字证书

数字证书的密钥存储

? 存储在用户的硬盘上(低安全级别) ? 存储在专用安全设备或介质上(高安全级别)

数字证书的基本功能

?有效的身份认证 ?数据的真实性 ?数据的完整性 ?不可抵赖性

15

数字证书的种类 常用的数字证书类型

个人证书

组织机构 证书

设备证书

16

数字证书的登录方式

?用户名加口令 ?口令明文传输 ?假冒身份者入侵 ?庞大口令维护列表

传统登录

数字证书登录

?证书持有者才可登录 ?登录时认证身份 ?无法伪造或假冒 ?由权威第三方机构保证用户的真实身份

17

电子签名原理

加密

在电子文件后附加一段数据,能够达到

对签名者身份识别、保证签名的不可否认性

,同时保证文件内容的真实性和完整性。

私钥与数字签名

Digital Signature

其原理是对原文首先使用散列算法形成

摘要,然后调用非对称密钥中的私钥对摘要 进行加密形成密文的这样一个过程。 电子签名具备完整的法律效益

数字证书

签名原理

数字签名过程

甲 明 文 明 文 Hash 摘要 调用甲 的私钥 加密 乙 明 文 传送 给乙 加密摘要

19

验签原理

验签过程

接收者B

明 文

Hash

摘要‘ 比对是 否一致

明 文 加密摘要 加密摘要

摘要 A的公钥

典型系统部署

数字证书 安装使用说明

安装使用数字证书准备

硬件要求 1、具备宽带上网条件;2、具备USB设备接口。 软件要求 ? 操作系统:WINXP Sp2以上、Vista Business、Windows7 ? 浏览器:IE6.0及以上 网络环境要求 局域网用户,请单位网管确认443端口和9198端口已打开。

CA证书助手安装步骤

1:http://www.61k.com/dirver/

18.htm

2:光盘安装驱动

双击CA证书助手2.0.exe文件,弹出CA助手安装程 序界面,点击“下一步”如下图所示;

双击CA证书助手2.0.exe文件,弹出CA助手安装程序 界面,点击“下一步”如下图所示;

安装注意

1:如果您的计算机是 第一次使用我们的 数字证书,请在插 入KEY后重新启动 计算机。 2:在安装证书助手服 务程序的时候,如 果您的电脑安装了 360安全卫士,将会 弹出如下对话框, 请选择“允许本次 操作”,然后点击 “确定”;

在您安装好证书助手以后,首次插入key的过程中 ,可能会出现类似以下的界面:

注意:图中的文件来 源,如果来源于证书 助手目录下的,请全 部选择“允许本次操 作”,然后点击“确 定”,稍等一会儿, 右下角出现“证书已 经导入”的提示,这 时您就可以使用您的 证书

进行登录、报税 等应用了。

证书助手的使用

系统界面

检 测

检测须知

如果在插入key的

时候跳出如下提 示框,请选择应 用单位,其它可 以不填。然后点 击确定。

检测过程

对于检测不通过的 项目,助手界面会出 现如下的红色的叉号 和 “点击修复”的 字样,如下图所示: 这时请点击“点击修 复”即可完成该检测 项目的修复,如果修 复成功,将会自动继 续进行下面各项的检 测。直至所有的检测 都通过为止。

检测报告

如果您想删除之前已经保存过的证书信息,您可以点击 “重置信息”按钮,您之前保存的证书信息将被删除。

业 务

下 载

升 级

设 置

如果您使用了360安全卫士, 在设置的过程中会出现以下 提示

证书导入

1、重启过电脑后插入key,在屏幕的右下角会出现如下

画面。这说明证书已经成功的导入到浏览器中了。

2.查看已经成功导入的证书。 打开IE浏览器,点击工具->Internet选项。

在Internet选项中选择内容->证书

在个人项目内可以看到两张名字相同的证书。一张为加密 证书,另一张为签名证书。

当将Key从电脑上拔出后,系统会跳出如下 的消息框提示用户key已经被拔出,并且浏

览器内的证书已经被消除。 提示:证书不同于U盘,可直接插拔。

登录系统

登录到应用系统登录页面,请确认您的key已经插入电脑, 单击数字证书用户登陆;

弹出PIN码对话框;

输入KEY的PIN码(出厂默认PIN码为“123456”),单击确定;

显示用户信息,点击“是”;

进入应用系统;

注意事项及常见问题

? 证书无法识别. 答:USB接口是否故障(如果个别用户前置USB接口无法 识别,请尝试一下后置USB接口。) 证书无法应用. 答:如果是局域网用户,请询问您所在单位的网管,是 否将443端口屏蔽(数字认证安全协议使用TCP 443端 口),如果屏蔽需要去除端口限制。如果依然无法进行 ,请咨询江苏CA服务人员。

?

注意事项及常见问题

? 用户若忘记数字证书密码,或是密码输错五次后被锁住 怎么办? 答:如您的数字证书被锁定或是忘记登陆密码,请携带 单位介绍信(加盖单位公章)、经办人身份证及数字证 书(Key)到江苏CA客服渠道窗口进行证书密码解锁。

三 : CA认证过程

1.生成jks

61阅读| 精彩专题| 最新文章| 热门文章| 苏ICP备13036349号-1