一 : 刘韧妻子回应:“敲诈奇虎”案件是被设计的

2月21日,有消息称,上周末北京市西城区人民法院做出判决,千橡原副总裁、Donews创始人刘韧等3人因涉嫌敲诈勒索奇虎360,获刑三年。同时,两名涉案人员徐新事及游央,均被判一年半刑期。 据悉,对于上述结果,刘韧家人表示不服判决,并透露近日将提起上诉。

今日下午,刘韧妻子在给媒体的公开信中称,刘韧案是某公司处于某种阴险和卑下的目的,一再诱导,最终将一个普通的商业服务设计成“敲诈”案件的。同时,她在信中也表示,此前网络上的各种针对刘韧的传言都是不存在的,只是某些人故意放出来的谣言。

以下为信件全文:

刘韧妻子致朋友们的信

12月18日,是我最震惊、最气愤、最伤心的一天。

这一切源于北京西城法院对刘韧案的一审判决。

刘韧2008年10月12日身入牢狱,至今已经400多天。在案件的初期,由于某些人散布各种信息,而我对刘韧的工作情况又不甚了解,我和家人确实担心刘韧是否做过什么错事。但熬到检察院正式向法院起诉、律师看完全部案卷后,我才知道,很多以前传说的事情根本不存在,只是某些人故意放出来的谣言。

根据案卷材料,刘韧案的基本事实非常简单:有一段时间,网络上关于某公司的各种报道非常多,大部分是批评。刘韧管理的网站上也不例外。有一天,奇虎公司的公关经理给刘韧的助手小徐打来电话,说请小徐做公关。小徐和这位经理原来就是好朋友。于是小徐就和他商量,具体如何做,做什么等。但没有想到,从一开始,电话就被录了音,一个被法官在法庭上比划了好几次的圈套正在进行。刘韧一无所知,以为小兄弟揽到了一笔业务,要给一个公司做宣传、搞论坛、写专访、等等。这当然是好事,小兄弟的事情当然要支持,大家分了工,能力大的多做一些,自己做不了的再请朋友做。好朋友就是好,告诉小徐说别签合同了,给你现金吧。然后就“举报”了。接下来的事情就大家都知道了。

出于某种阴险和卑下的目的,某公司一再诱导,终于将一个普通的商业服务设计成“敲诈”案件。

我不懂法律,不知道什么叫“敲诈勒索罪”,后来请教了法律专家,才知道是“以非法占有为目的,对被害人使用威胁或要挟的方法,强行索要公私财物的行为”。举报的人讲刘韧他们发表和转载了大量负面文章,以此要挟他们公司给钱。可后来才发现,刘韧他们的网站上固然有一些某公司认为负面的文章,但这些“负面文章”其实和刘韧等无关,绝大部分都是网友自发贴上去的。而网站上也有相当数量的这个公司需要的“正面”文章,这些文章也是由网友自己放上去或转载的。这个网站的基本宗旨是平衡报道,不搞一言堂。各位朋友都是这个网站的常客,想必比我更清楚。大家也知道,在这个阶段,某公司的一些商业行为是网络舆论的焦点,所有网络均有大量各种评论和报道。我讲这些是想说明,刘韧等没有如起诉书上讲的那样,专门针对这个公司或某人转载或发表负面消息,也没有对某个公司“威胁”什么。恰恰相反,作为这个网站编辑的小徐确实转载了一些关于某公司的文章,但所谓“正面”和“负面”之比是4比2,也即正面比负面还多。

我在上面花这么多的笔墨是因为这是案件的关键,据法律专家讲,“主观故意”是“敲诈勒索”这个罪名成立的必要条件。在这个案子里,刘韧等根本没有专门针对某公司做什么,也没有主动和他们联系。“主观故意”根本就不存在。

我想问一问刘韧案的主审法官先生,你是法院里最了解案情的人了,你推理出来的“主观故意”有证据基础吗?你为什么无视所谓“举报方”的公关经理讲要请小徐等“搞论坛,做专访”这样的清晰的证据?你猜想付费是以“删除负面文章为前提”,如果所谓“负面文章”是别人写的,我去“删除”是否本来就是服务?你为什么把一个被海淀法院裁定为“损害社会秩序和经济发展”的公司的所谓“证言”奉为真理?你从“举报人”私下录制,并向法庭提供的录音中发现了多少与“证言”一致的地方?你为什么不根据辩护人的要求传唤“举报人”到法庭就“证言”接受质证?

也许法官本人也有压力。如果后一个程序否定前一个程序,肯定是“不讲政治”,但是如果前面的环节错了,后面的环节就要犯一个新的错误来掩盖前面的错误,岂不会让人民对我们的整个体制丧失信心,这岂不是更大的不讲政治?

看着某公司可以一再娴熟地操控一些权力机关,看到某些作为我们这个制度基石的单位成了某些人驯服的工具,我真的感到非常悲哀。

这个冬天非常冷,但我会坚持,坚持着寻找春天的希望。

谢谢各位朋友对刘韧及我们全家的关心和支持,我们铭刻在心。

刘淑华

2009年12月19日

[相关阅读]

刘韧涉嫌敲诈奇虎案宣判 获刑三年近日上诉

二 : 构成敲诈勒索罪的条件

核心内容:敲诈勒索罪名是一个一非法占有为目的的一个程序,那么在落实的时候是一个犯罪构成如何构成的呢?主要的内容是怎么样的呢?下文将会详细分析,法律快车小编希望下文内容,对你有所帮助。

敲诈勒索罪,是指以非法占有为目的,对被害人使用威胁或要挟的方法,强行索要公私财物的行为。

敲诈勒索罪的犯罪构成:

⒈客体要件,本罪侵犯的客体是复杂客体,不仅侵犯公私财物的所有权,还危及他人的人身权利或者其他权益。本罪侵犯的对象为公私财物。

⒉客观要件,本罪在客观方面表现为行为人采用威胁、要挟、恫吓等手段,迫使被害人交出财物的行为。威胁,是指以恶言相告迫使被害人处分财产,即如果不按照行为人的要求处分财产,就会在将来的某个时间遭受恶害。威胁内容的种类没有限制,包括对被害人及其亲属的生命、身体自由、名誉等进行威胁,威胁行为只要足以使他人产生恐惧心理即可,不要求现实上使被害人产生了恐惧心理。威胁的结果,是使被害人产生恐惧心理,然后为了保护自己更大的利益而处分自己的数额较大的财产,进而行为人取得财产。

被害人处分财产,并不限于被害人直接交付财产,也可以是因为恐惧而默许行为人取得财产,还可以是与被害人有特别关系的第三者基于被害人的财产处分意思交付财产。行为人敲诈勒索数额较小的公私财物的,不以犯罪论处。敲诈勒索的行为只有数额较大时,才构成犯罪。数额巨大或者有其他严重情节,是本罪的加重情节,所谓情节严重,主要是指:敲诈勒索罪的惯犯,敲诈勒索罪的连续犯,对他人的犯罪事实知情不举并乘机进行敲诈勒索的,乘人之危进行敲诈勒索的,冒充国家工作人员敲诈勒索的,敲诈勒索公私财物数额巨大的,敲诈勒索手段特别恶劣造成被害人精神失常、自杀或其他严重后果等。

⒊主体要件,本罪的主体为一般主体。凡达到法定刑事责任年龄且具有刑事责任能力的自然人均能构成本罪。

⒋主观要件,本罪在主观方面表现为直接故意,必须具有非法强索他人财物的目的。如果行为人不具有这种目的,或者索取财物的目的并不违法,如债权人为讨还久欠不还的债务而使用带有一定威胁成分的语言,催促债务人加快偿还等,则不构成敲诈勒索罪。 我国《刑法》第二百七十四条的规定:“敲诈勒索公私财物数额较大的,处三年以下有期徒刑、拘役或者管制;数额巨大或者有其他严重情节的,处三年以上十年以下有期徒刑。”

法律快车为您推荐:

■ 敲诈勒索罪的立案标准和量刑

■ 敲诈勒索罪犯罪中止与未遂的界定

■ 敲诈勒索罪的未遂问题

三 : 犯罪成本越来越低:三步即可傻瓜化制作勒索软件

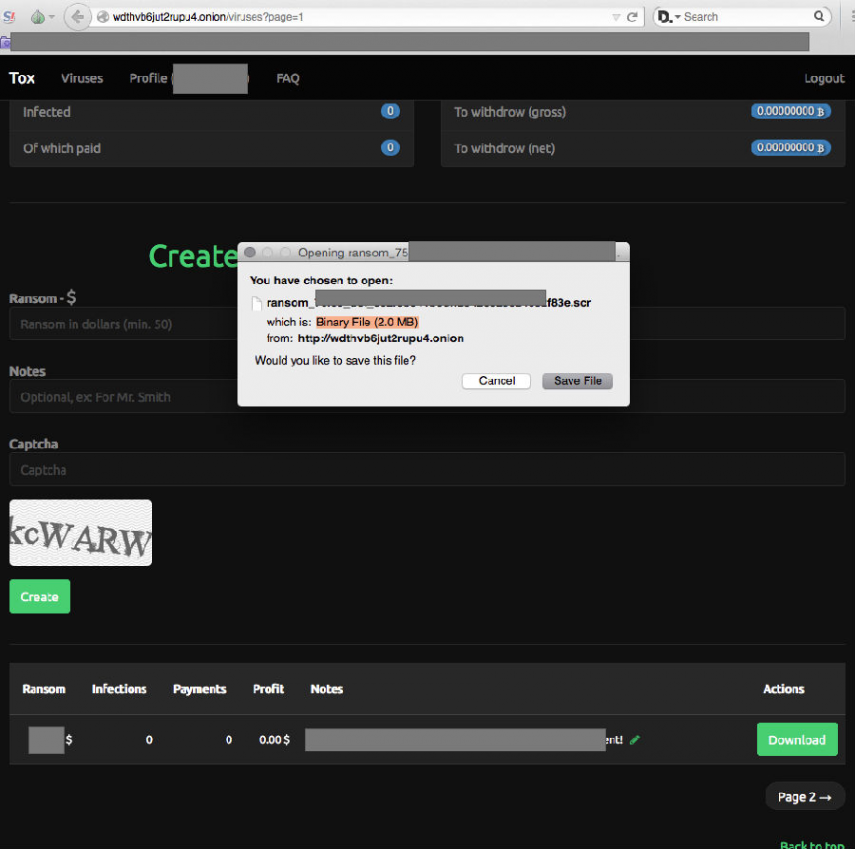

McAfee在暗网中发现了一款专门制作勒索软件的工具,使用这款软件,3步你就能制作勒索软件了。

地下犯罪市场很容易找到这些恶意软件生成器,它们能让你通过现有模板制作恶意软件。McAfee的研究人员发现了新趋势是这种工具现在被用来制作勒索软件了。勒索软件这种类型的恶意软件在犯罪分子的生态圈中越来越流行,骗子想要抓住这种新的机遇。

勒索软件制作工具

被叫做Tox的勒索软件制作工具5月19日出现在暗网上,而且提供免费下载。提供软件的地址为:

toxicola7qwv37qj.onion

该款勒索软件一旦在Windows系统打开,就会加密所有文件。一旦整个过程完成,它就会显示一条信息,要求机主支付赎金到一个比特币地址,才能解密文件。”

作者解释道,制作一款勒索软件只需几步:

1、决定赎金数量

2、输入“缘由”

3、提交验证码

赎金73分成分配

Tox的作者要从受害者支付的赎金中抽走一定比例,他们通过使用比特币和Tor网络来确保支付与恶意软件传播的匿名性。Tox的作者们保证他们所生成的恶意软件被杀毒软件检测到的概率非常低。

关于恶意软件的传播,最常见的方法就是把它作为邮件附件大量发送。当受害者支付的比特币会转到买家的账户上。恶意软件作者会从中收取30%的费用——就是说,如果你收到了100美元的赎金,你拿70元,作者拿30元……

Tox的关键特性:

Tox免费。你只需在网站上注册。

Tox依赖Tor和比特币,这保证了一定程度的匿名性。

生成的恶意软件跟宣传中的一样。

恶意软件对反病毒软件的规避能力较强,也就是说受害者得要有额外的手段(如HIPS、白名单、沙盒)才能捕捉到恶意软件。

Tox这种犯罪即服务(crime-as-a-service)的形式简单而有效,恶意软件生成器会生成一个大概2MB大小的可执行文件,伪装成.scr文件。

Tox的用户可以凭自己喜好传播恶意软件,但是Tox的隐藏服务会跟踪任何安装行为和相关的转账行为。Tox用户在他们注册时提供的比特币地址受到他们的赎金。

软件分析

McAfee安全专家认为这款恶意软件似乎不够复杂,因为开发者的代码中有几处标识字串:

“Tox恶意软件生成器是通过MinGW编译的,通过Crypto++库对客户端文件进行AES加密。微软的CryptoAPI被用来生成密钥。”

Tox的恶意软件先会下载必要组件,包括Curl和Tor客户端。专家指出,很多其他的犯罪分子也会使用这种赚钱的模式,他们还估计,恶意软件作者会改进他们软件的免杀能力,还会对流量进行加密。

四 : 切勿模仿:黑客敲诈前这样给勒索软件加密

最近在媒体上常常曝光的一个名词是勒索软件。勒索,就是劫持了你在意的人或者东西,然后让你交钱的一种犯罪行为。

最早的勒索方式是:“你的鹅纸在我们手上”;

在数字时代,勒索方式是:“你的裸照在我们手上”。

不过,目前流行的勒索软件不是这样,拿你东西?那不是太老土了。勒索软件的黑客们才不拿你的东西,他们是先用某种方法把软件放到你的计算设备上,比如你的电脑,你的手机或者你的平板电脑,然后把你的数据加密——明天要交给老板的PPT变成了一坨乱码,跟辛辛苦苦积攒了好多年的小黄片一起,没法看了。想把数据解密?交钱!

加密是计算机科学中历史最长久的一种计算了。早在二战时期,德国就制造了Enigma密码机,来传输机密信息。计算机科学的祖师爷之一图灵也参与了对Enigma密码的破译工作。Enigma密码机的原理,是对每个字母进行转译,变换成另外一个字母,而机器的结构保证字母不是总是被转译到另外一个字母。这在当年是非常先进的一种做法,不过,这种加密中,字母和字母还是有对应关系的,所以在破译密码的过程中,一些常见的短语,比如纳粹经常挂在嘴边,对希特勒表忠心的话,就被用来作为解密的入手点。所以呢,神盾局特工里面,九头蛇组织是必然会失败的,就是因为他们话太多了。

(Enigma密码机的插线板图片来源:维基百科)

在现代加密算法中,这种字母对字母的对应早已经被跨字母边界的算法取代。如果把每个byte作为一个字母的话,现代加密算法会把一串二进制数据进行加密,而不是对单个byte进行加密,进一步增加了解密的难度。

现代密码学里面很多的加密算法是对称的。所谓对称算法,就是加密的秘钥和解密的秘钥是一样的。

加密算法通常是经过长期研究,保证了加密的有效性,也是公开的。那么区分不同加密手段的,除了算法,就是秘钥了。如果加密算法是对称的,一旦秘钥被敌方知道,所有的加密通信就可以被解开。这就造成了一个难题:比如小明要给小红写情书,为了不让班主任看懂,小明需要把情书加密,但是小红为了看懂情书,就需要秘钥。小明怎么把秘钥给小红呢?写在小纸条上吗?

如果班主任看到了小纸条上的秘钥,那就可以免费看几个月的爱情韩剧了。这种时候,小明通常会选择用另外一个信道给小红传输秘钥。比如给小红寄一封信,或者放学以后偷偷把写着秘钥的小纸条交给小红。但是,秘钥还是有泄露的可能性。另外,很多时候这种第二信道不一定存在,或者不一定现实。比如我们要上网买东西,这个时候谁等得及让网店先寄一封写着秘钥的信来呢?

写勒索软件的黑客同样面临这个问题:他们的勒索软件要把用户的数据加密,就需要有算法和秘钥。算法是写在软件里面的,软件通过网络下载到用户的电脑上,算法是可以被逆向工程解出来的;秘钥也要传递到用户的电脑,也会被记录下来。如果秘钥和对称加密算法都被人知道了,很快就会被人做出解密软件来,勒索的事情就和小明的爱情一样,成了空。

那么,有没有一种加密算法,能在算法和秘钥都可能在唯一可用的信道上通信,并且很可能被公开的情况下,保证加密的可靠性呢?有的,这就是非对称加密算法。

如果说加密算法是把数据放到一个保险箱的话,对称加密算法的秘钥,就是既能锁保险箱,又能开保险箱的钥匙,而非对称加密算法,则是锁保险箱是一把钥匙,而开保险箱,是另外一把钥匙。RSA算法,就是这样一种非对称加密算法。

RSA是1977年由罗纳德·李维斯特(Ron Rivest)、阿迪·萨莫尔(Adi Shamir)和伦纳德·阿德曼(Leonard Adleman)一起提出的。当时他们三人都在麻省理工学院工作。RSA就是他们三人姓氏开头字母拼在一起组成的。1997年,解密了一个文件。早在1973年,在英国政府通讯总部工作的数学家克利福德·柯克斯(Clifford Cocks)在一个内部文件中提出了一个相同的算法,但他的发现被列入机密。如果不是因为他在机密单位工作的话,我们现在就是在讨论CC算法而不是RSA算法了。

虽然RSA算法的数学表达非常优美,但是根据一篇文章每增加一个公式,读者就会减少一半的原则,我们这里就不写公式啦。

非对称算法的原理都是基于这样一个原理:对于一个加密的信息,哪怕你买了世界上最强大的计算机,在有生之年也别想算出解密的秘钥。非对称加密算法,就是选择了一个难解的问题,围绕它建立加密/解密体系。RSA选择的难题,是分解一个大数的质因子。

要说质数,简直就是数学界的点金石,多少猜想和算法都来源于质数。这里,请允许我向数学家陈景润和张益唐致敬。

我们还是回来说小明和小红的爱情故事吧。如果小明和小红选择用RSA算法来对他们的情书进行加密,首先要用软件生成各自的公钥和私钥,然后他们各自把自己的私钥藏好,把自己的公钥大大地写在教室的黑板上。当然,这里两个秘钥哪个作为公钥,哪个作为私钥其实是没关系的,公开的那个就是公钥,保密的那个就是私钥。如果小明要给小红写情书,他会用小红的公钥给情书加密,再发给小红。小红收到以后,用自己的私钥,就可以解密了。那么班主任老师看到的是什么呢?是一团乱码。没有小红的私钥,班主任老师哪怕用世界上最强大的计算机,也没有办法在一百年内算出情书里面写的是什么。

同样的,如果一个写勒索软件的黑客,想要防止被人破解,他同样可以用RSA加密算法对受害人的数据进行加密,而使用的秘钥可以是网络上面下载的公钥,等用户付款以后,把私钥发给勒索软件进行解密。不过,如果你以为读懂这点就可以到网上去抄一个勒索软件来赚钱的话,我建议你还是先跟家里人讲好,怎么从局子里面捞自己比较好,不然等你被放出来,小明已经要向小红求婚了。

为了纪念多年来和班主任老师的斗智斗勇,小红决定让小明证明求婚是认真的,是来自小明而不是后援团的。这倒是也难不倒小明,他先把求婚的话用自己的私钥加密,再把加密过的信息用小红的公钥加密,这样,小红拿到这团乱码,先用自己的私钥解密,再用小明的公钥解密,就可以看到小明的话。而且,因为最后一步解密是用小明的公钥解密的,说明这个信息是来自小明,而不是其他人。

注意这里有点绕,通常我们是用公钥加密,私钥解密。但是这里进行了两次加密/解密过程,在内层,是用小明的私钥加密的。因为私钥和公钥都可以用来加密,只要用另外一个进行解密就可以了。小明和小红的这种传递信息的方式,不仅传递了信息,也确定了信息的来源,这种方式叫做数字签名。

前面说了,RSA算法只是非对称加密算法的一种,目前比较流行的还有椭圆曲线加密算法,也是一种非对称加密算法。相对RSA算法,椭圆曲线算法在相同秘钥长度的情况下,能提供更好的加密强度。不过目前最流行的非对称加密算法,还是RSA算法。就在你刚才去登录邮箱,或者网上购物的时候,RSA算法还在https协议中,保护着你的隐私和网上财产。比如,小明和小红结婚以后很快有了一个可爱的女儿,在给女儿买尿布,上网交学费的时候,RSA算法都在保护着每一个划过空中的比特,不会被咖啡馆另一边,或者世界另一边的黑客破解。

(公钥/私钥的加密/解密过程,无论是传情书还是买尿布,都需要。图片来源:微软MSDN)

几年后的一天,小明对小红说:亲爱的,有一个好消息和一个坏消息,你想先听哪个?

哪个都好,小红温柔地说。

首先,小明缓缓道来,我们的孩子,用RSA加密,给她幼儿园的同学发了一封信。

那另一个消息呢?小红笑眯眯地问。

她的老师把这个消息解密了。

啊!小红不禁掩住了嘴,你是说,量子计算机?

是的,小明点点头。

本文标题:敲诈勒索罪的构成要件-刘韧妻子回应:“敲诈奇虎”案件是被设计的61阅读| 精彩专题| 最新文章| 热门文章| 苏ICP备13036349号-1